Cómo crear el Firewall Fortigate en Centreon

Cuando toca dar de alta un Firewall Fortigate en Centreon, lo habitual es pensar que va a ser una integración rápida. Luego empiezan a aparecer los puntos que realmente marcan la diferencia, configuración SNMP, credenciales, plantillas, macros, servicios asociados y validación de métricas. Y es ahí donde una alta que parecía sencilla puede terminar consumiendo bastante más tiempo del previsto, sobre todo si no se quiere dejar una monitorización básica, sino una supervisión realmente útil a nivel operativo.

En este tipo de integraciones, no basta con que Centreon detecte el firewall o que el host quede en estado OK. Lo importante es definir correctamente desde el principio qué checks tienen valor real en explotación, disponibilidad, consumo de CPU, uso de memoria, estado de interfaces, número de sesiones concurrentes y, en entornos con alta disponibilidad, el estado del clúster HA. Si esa capa base queda bien parametrizada, la monitorización gana mucho en fiabilidad y permite detectar degradaciones reales sin generar ruido innecesario.

La búsqueda de cómo dar de alta un Fortigate en Centreon suele aparecer justo en un contexto muy concreto, hay que integrarlo rápido, pero también dejarlo bien resuelto. Sin exceso de teoría y con foco en los puntos que de verdad conviene revisar para que la supervisión quede estable, coherente con el entorno y preparada para aportar visibilidad real desde el primer momento.

En esta guía vamos a daros las pautas para crear un host o firewall Fortigate en Centreon.

Requerimientos para monitorizar Firewall Fortigate en Centreon

Para poder monitorizar un firewall Fortigate, tendrá que tener configurado el servicio SNMP v3 (para este ejemplo) y el servidor Centreon debe llegar a ellos.

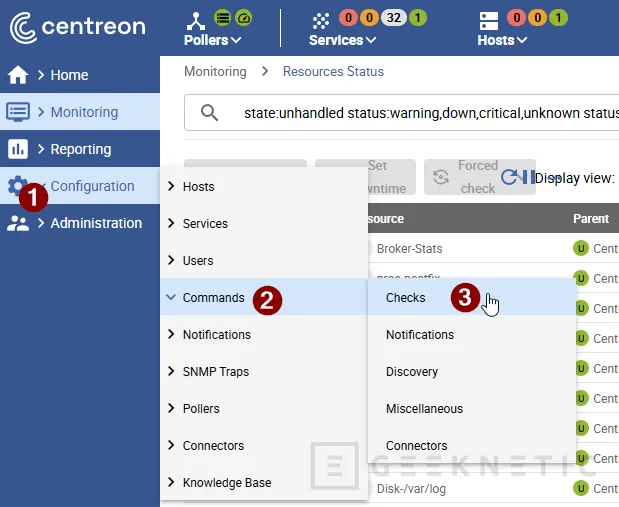

Creación Commands Checks

Utilizaremos commands checks para monitorizar nuestros firewall Fortigate.

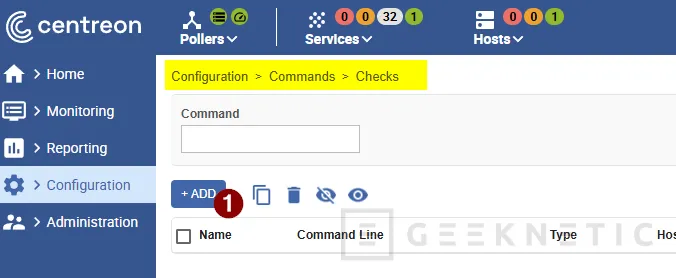

Para ello, una vez que accedemos a la gestión de Centreon, vamos a Configuration -> Commands -> Checks :

Generaremos 5 checks diferentes, con los valores más importantes que tenemos que configurar en cualquier firewall:

- CPU

- ENVIRONMENT

- INTERFACES

- MEMORY

- SESSIONES

Creación de comando en Centreon

Pulsamos ADD en "Configuration > Commands > Checks":

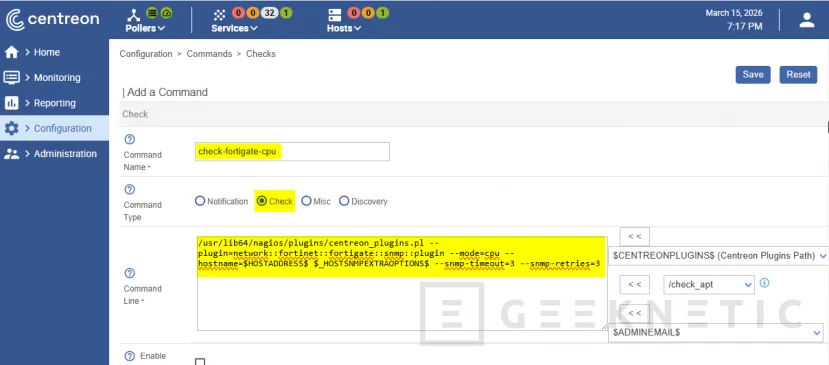

Rellenamos los siguientes valores:

- Command Name (cambia el nombre según el valor a monitorizar): "check-fortigate-cpu"

- Command Type: "Check"

- Command Line (aquí el valor cambia según el valor a monitorizar). Ejemplo CPU:

/usr/lib64/nagios/plugins/centreon_plugins.pl --plugin=network::fortinet::fortigate::snmp::plugin --mode=cpu --hostname=$HOSTADDRESS$ $_HOSTSNMPEXTRAOPTIONS$ --snmp-timeout=3 --snmp-retries=3 - Pulsamos SAVE

Diferentes valores Command Line

A continuación, os dejamos los valores según los checks a monitorizar:

- check-fortigate-cpu:

/usr/lib64/nagios/plugins/centreon_plugins.pl --plugin=network::fortinet::fortigate::snmp::plugin --mode=cpu --hostname=$HOSTADDRESS$ $_HOSTSNMPEXTRAOPTIONS$ --snmp-timeout=3 --snmp-retries=3

- check-fortigate-env:

/usr/lib64/nagios/plugins/centreon_plugins.pl --plugin=network::fortinet::fortigate::snmp::plugin --mode=hardware --hostname=$HOSTADDRESS$ $_HOSTSNMPEXTRAOPTIONS$ --snmp-timeout=3 --snmp-retries=3 --maxrepetitions=10

- check-fortigate-memory:

/usr/lib64/nagios/plugins/centreon_plugins.pl --plugin=network::fortinet::fortigate::snmp::plugin --mode=memory --hostname=$HOSTADDRESS$ $_HOSTSNMPEXTRAOPTIONS$ --snmp-timeout=3 --snmp-retries=3

- check-fortigate-sessions:

/usr/lib64/nagios/plugins/centreon_plugins.pl --plugin=network::fortinet::fortigate::snmp::plugin --mode=sessions --hostname=$HOSTADDRESS$ $_HOSTSNMPEXTRAOPTIONS$ --snmp-timeout=3 --snmp-retries=3 --maxrepetitions=10

- check-fortigate-interfaces:

/usr/lib64/nagios/plugins/centreon_plugins.pl --plugin=network::fortinet::fortigate::snmp::plugin --mode=interfaces --hostname=$HOSTADDRESS$ $_HOSTSNMPEXTRAOPTIONS$ --snmp-timeout=3 --snmp-retries=3 --maxrepetitions=10

Generaremos todos los checks antes de proseguir:

Creación Services Templates

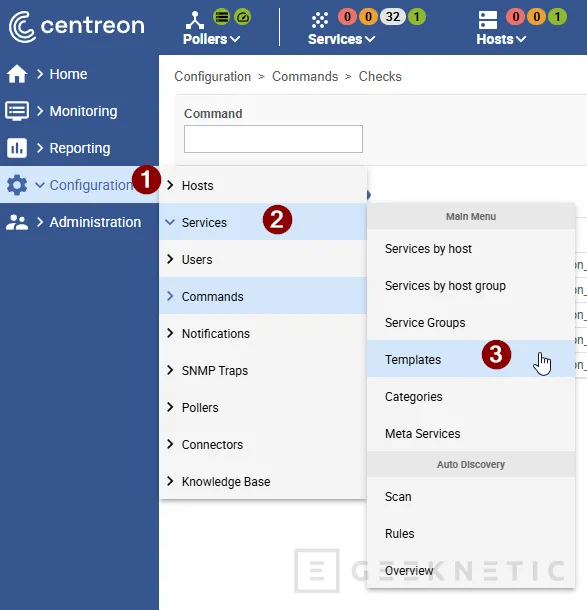

El siguiente paso, antes de dar de alta nuestro firewall Fortigate, es generar Services Templates.

Pulsamos Configuration -> Services -> Templates:

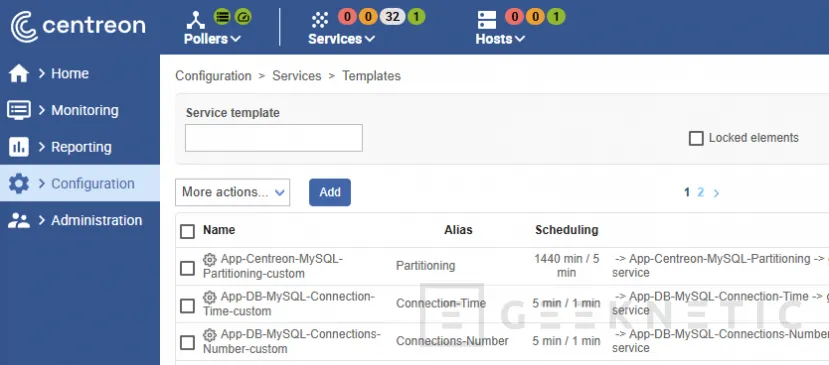

Pulsamos ADD:

Generaremos 5 services templates diferentes, igual que checks, con los valores más importantes que tenemos que configurar en cualquier firewall:

- CPU

- ENVIRONMENT

- INTERFACES

- MEMORY

- SESSIONES

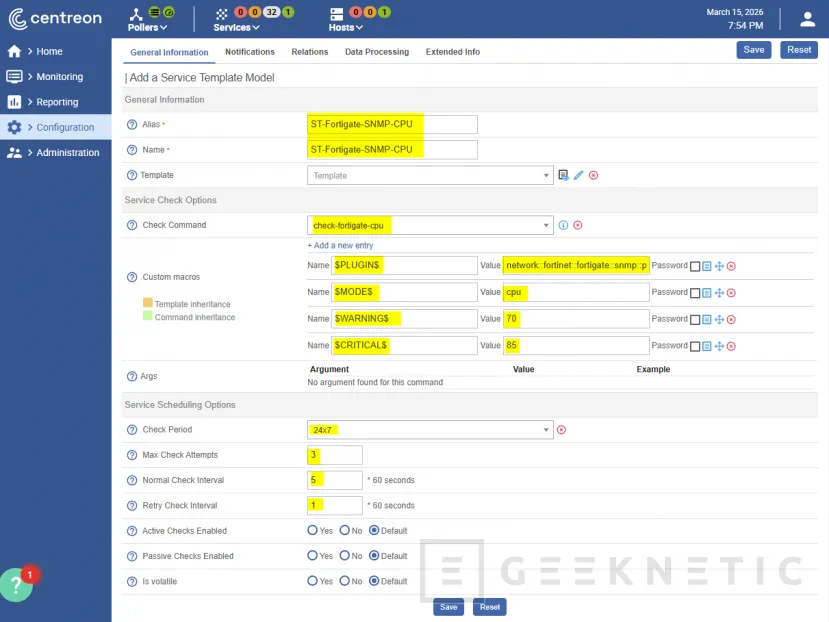

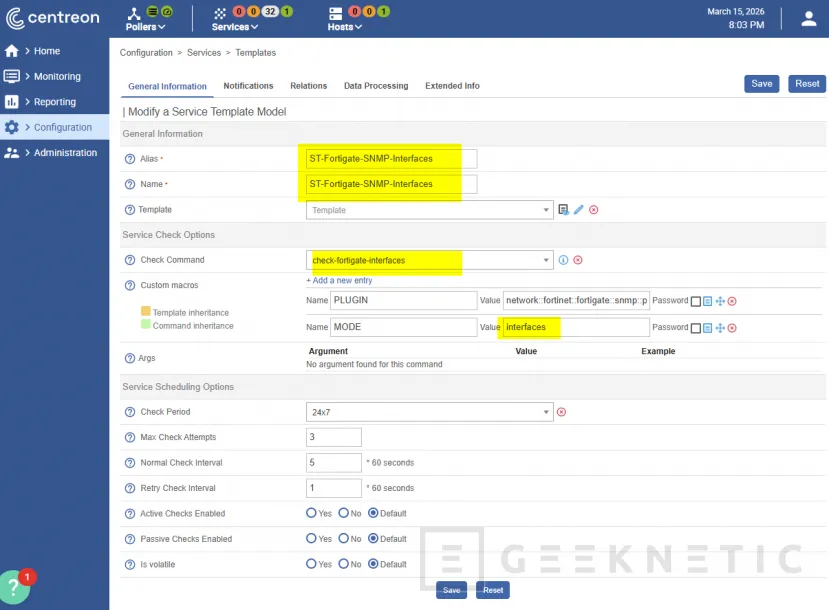

Deberemos rellenar los siguientes campos. Ejemplo :

- Alias: "ST-Fortigate-SNMP-CPU"

- Name: "ST-Fortigate-SNMP-CPU"

- Check command: "check-fortigate-cpu"

- Agregamos las siguientes macros:

- $PLUGIN$ -> network::fortinet::fortigate::snmp::plugin

- $MODE$ -> cpu

- $WARNING$ -> 70

- $CRITICAL$ -> 85

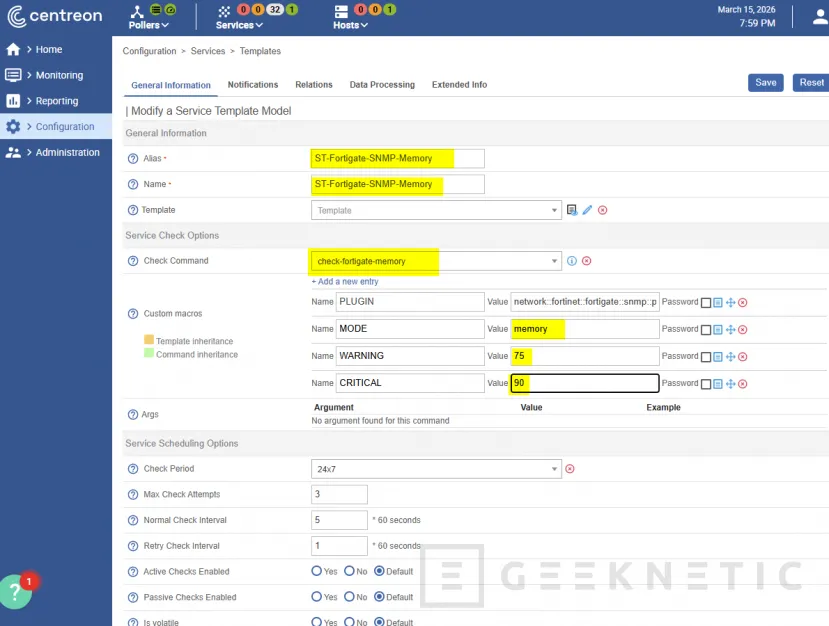

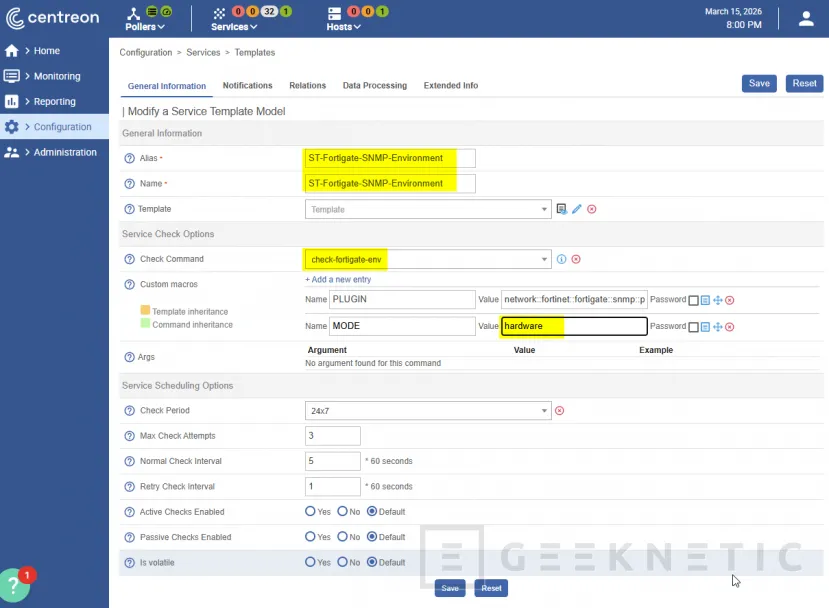

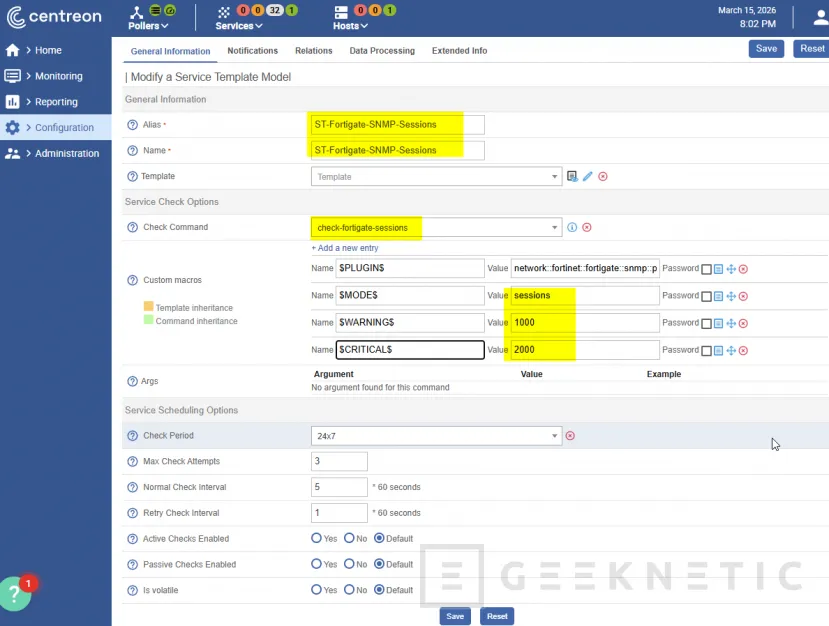

Habrá que repetirlo para cada valor a monitorizar, pero como todos los valores no son iguales, deberemos cambiar ciertos valores en las macros, a parte de elegir el check command correspondiente:

- MEMORY:

- ENV:

- SESSIONS:

- INTERFACES:

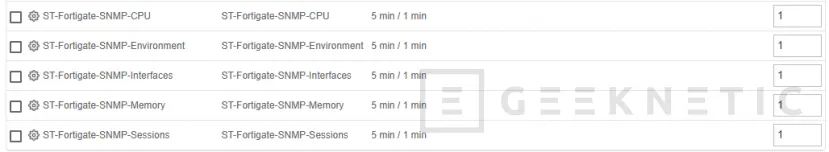

Con esto nos quedarían 5 Services Templates:

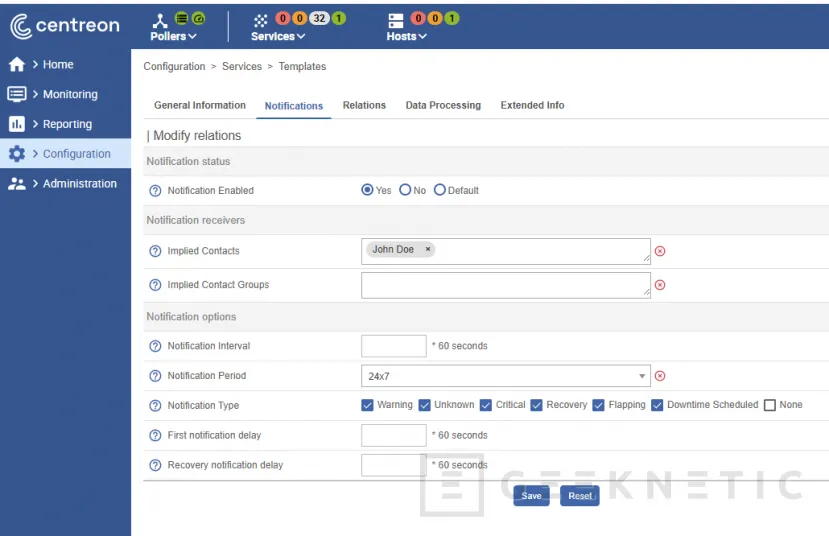

Para las 5 templates habilitamos las Notificaciones en la pestaña correspondiente de cada Service Template:

También es necesario, en la pestaña "Relations" agregar la Host Template cuando la tengamos creada:

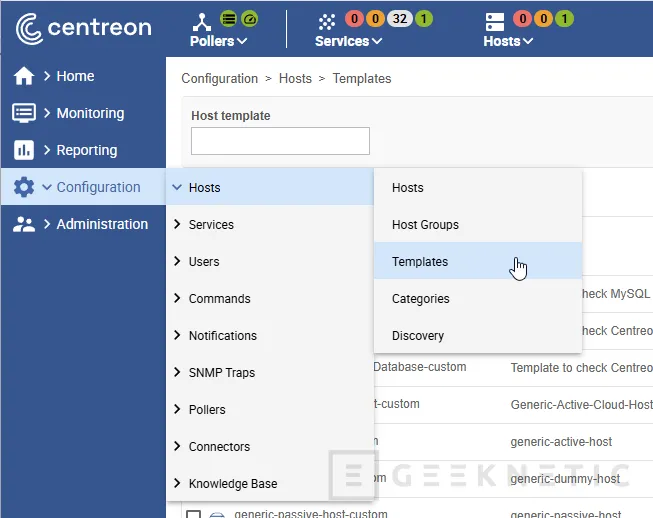

Creación Host Templates

Generaremos una Host Template, si disponemos de varios firewalls a monitorizar, por ejemplo.

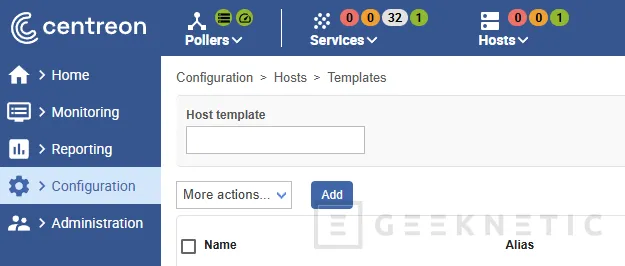

Para ello, una vez que accedemos a la gestión de Centreon, vamos a Configuration -> Hosts -> Templates :

Pulsamos ADD:

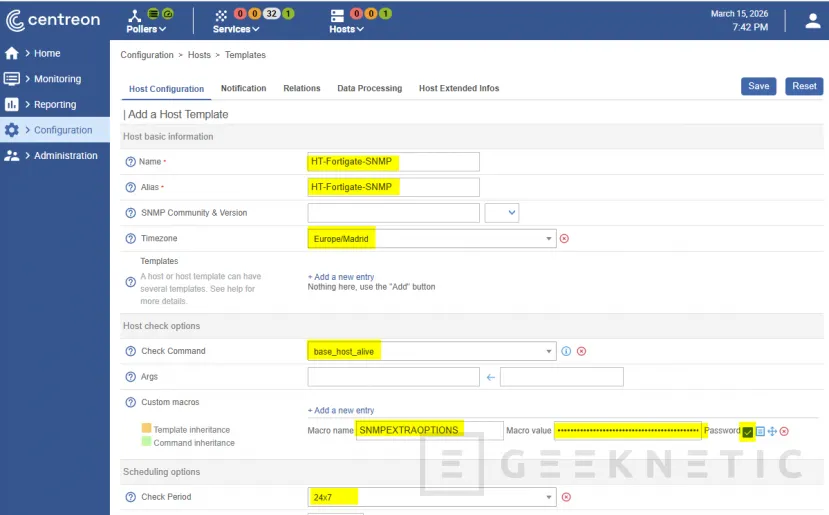

Pestaña Host Configuration:

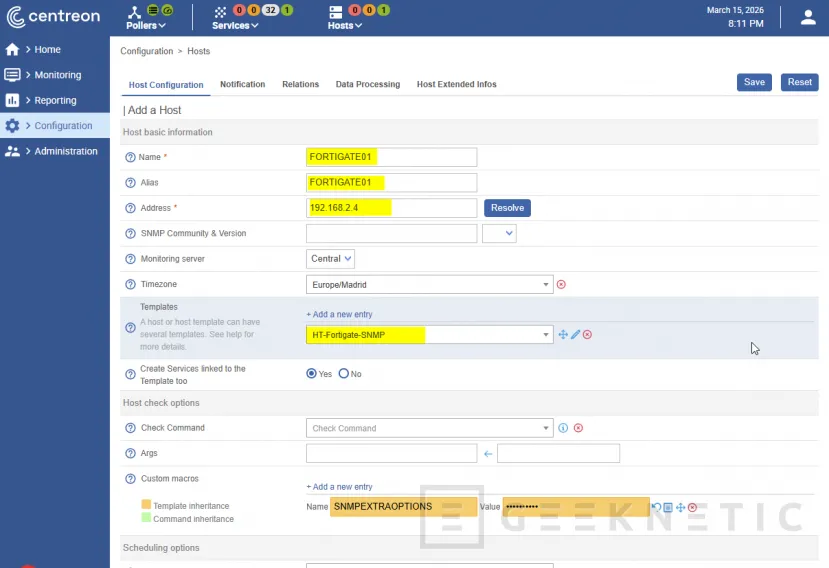

- Rellenamos los valores de Name, Alias, Timezone, Check Command, Check Period y agregando una Macro, tomando en cuenta que:

- Check Command: Usaremos "base_host_alive"

- Valor Macro:

SNMPEXTRAOPTIONS (MACRO HOST TEMPLATE) = $_HOSTSNMPEXTRAOPTIONS$ (CHECK)

Macro Name: SNMPEXTRAOPTIONS

Macro Value: --snmp-version=3 --snmp-username=zabbix --authprotocol=SHA --authpassphrase=PASSWDSHA --privprotocol=AES --privpassphrase=PASSWDAES

Marcamos el check de Password para que se cifre la contraseña de SNMP v3:

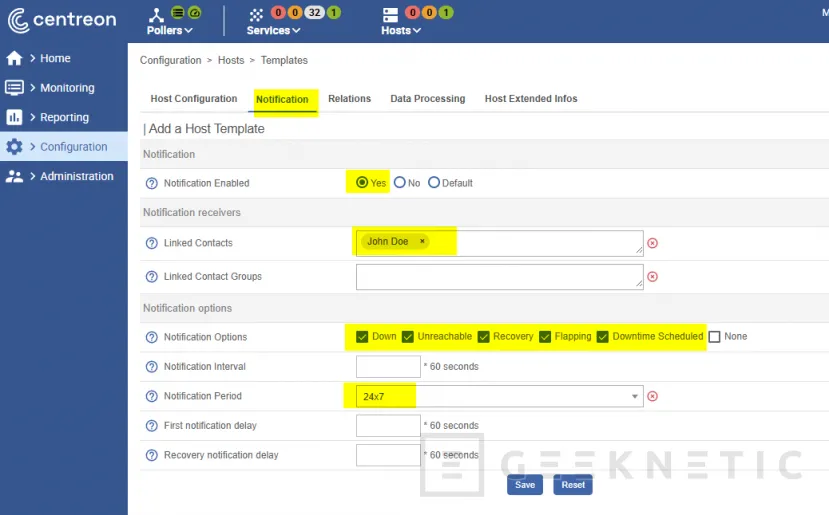

- Pestaña Notification:

- Marcamos Notification Enabled: "YES"

- Linked al grupo o usuario que recibirá las alertas

- Marcamos las Notification Options que nos interesen

- Y el periodo de notificación

- Pestaña Relations:

- Agregamos todas las Services Templates para Fortigate

Pulsamos SAVE y ya tendremos las Host Template para Fortigate creada.

Alta Host o Firewall Fortigate

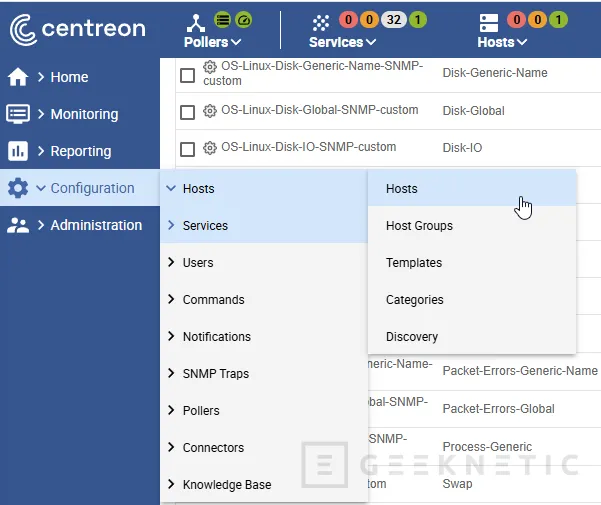

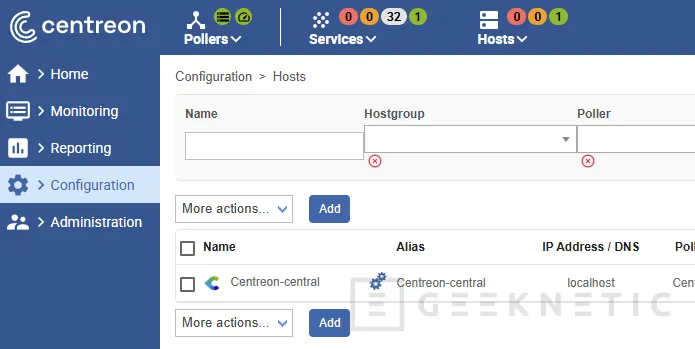

Con todo preparado, daremos de alta nuestro cortafuegos desde Configuration > Hosts > Hosts:

Pulsamos ADD:

Se agrega "Name, Alias, Address y se selecciona la Host Template" que corresponda:

Replicar y Validar cambios

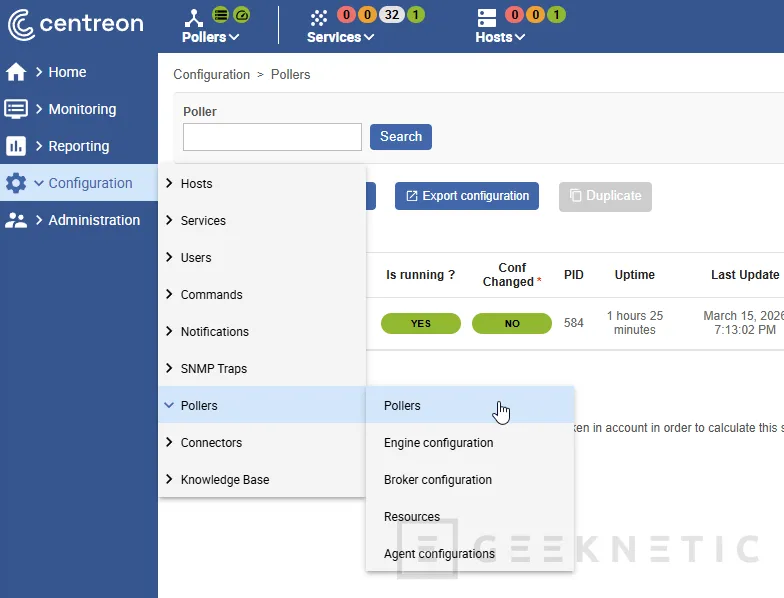

Para que los cambios tengan efecto, debemos sincronizarlos. Esto se realiza desde Configuration > Pollers > Pollers :

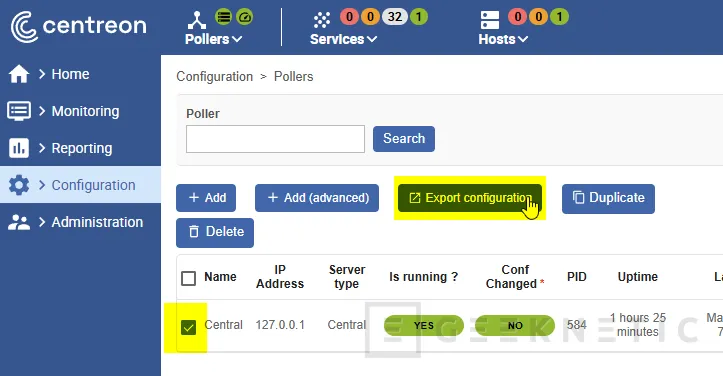

Seleccionamos Poller -> Export Configuration:

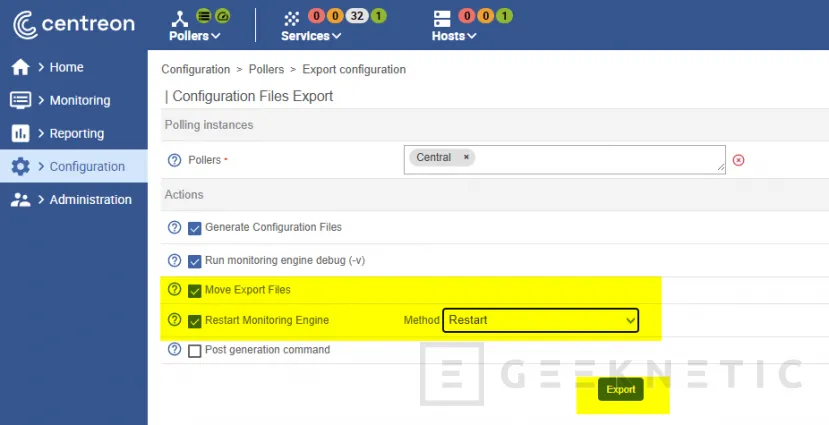

Marcamos "Move Export Files y Restart Monitoring Engine (Restart)" y pulsamos Export:

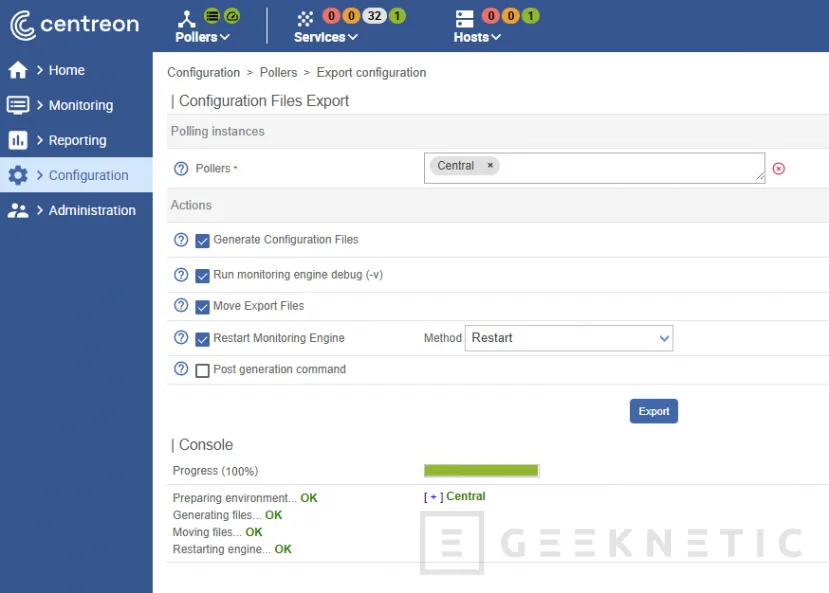

El valor debe dar OK:

Con esto comenzaría la monitorización de nuestro Firewall Fortigate.

Cómo dar de alta un Firewall Fortigate en Centreon

Dar de alta un Firewall Fortigate en Centreon no debería limitarse a crear el host y validar que responde por red. Lo realmente útil es dejar montada una monitorización que aporte valor en operación, con checks bien definidos, métricas que permitan interpretar el estado real del equipo y alertas ajustadas a lo que de verdad importa en producción.

Cuando se configuran correctamente la conectividad, las plantillas y los servicios clave, Centreon deja de ser un panel que simplemente confirma que el firewall sigue encendido. Pasa a convertirse en una herramienta con visibilidad real sobre el comportamiento del Fortigate, capaz de anticipar problemas de carga, detectar degradaciones en interfaces o identificar anomalías antes de que terminen afectando al servicio.

Y, una vez resuelta la parte de monitorización, el siguiente paso lógico es cubrir la otra pata importante de la administración del firewall, las copias de seguridad de configuración. Porque no basta con saber que el equipo está bien, también hace falta poder recuperar cambios, auditar versiones y tener trazabilidad sobre la configuración. Ahí es donde encaja especialmente bien una solución basada en Gitea y Oxidized, que permite automatizar backups, mantener histórico y trabajar con mucho más control sobre cualquier cambio en el Fortigate.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!